近日,,國內安全廠商相繼發(fā)現(xiàn)多起利用新型冠狀病毒肺炎疫情相關熱詞開展的攻擊行動,此次病毒完全繼承了TeamViewer強大的遠程控制能力,,偽裝成帶有“冠狀病毒”“武漢”等熱門關鍵詞的exe可執(zhí)行文件,,可突破絕大多數(shù)防火墻到達內部網(wǎng)絡,可在后臺悄悄控制鍵盤,、鼠標,、監(jiān)視電腦屏幕、竊聽電腦聲音,、錄音,,可觀看視頻以及發(fā)送電腦上的任意文件,刪除操作系統(tǒng)核心文件導致無法開機,,甚至可實現(xiàn)遠程開關機,。

目前,該類病毒正通過社交網(wǎng)絡蔓延傳播,。請大家做好個人手機和電腦的病毒安全防范措施:

(1)請勿接收,、下載、打開來歷不明的文件,,其中帶有和武漢肺炎疫情或者新型冠狀病毒等相關名稱的,,但文件擴展名后綴又為.exe、zip,、rar等壓縮包中后綴為.exe的文件,,需要高度警惕;

(2)請勿啟用Office宏,,除非文檔來源可信,;

(3)及時更新殺毒軟件并保證隨時開啟。

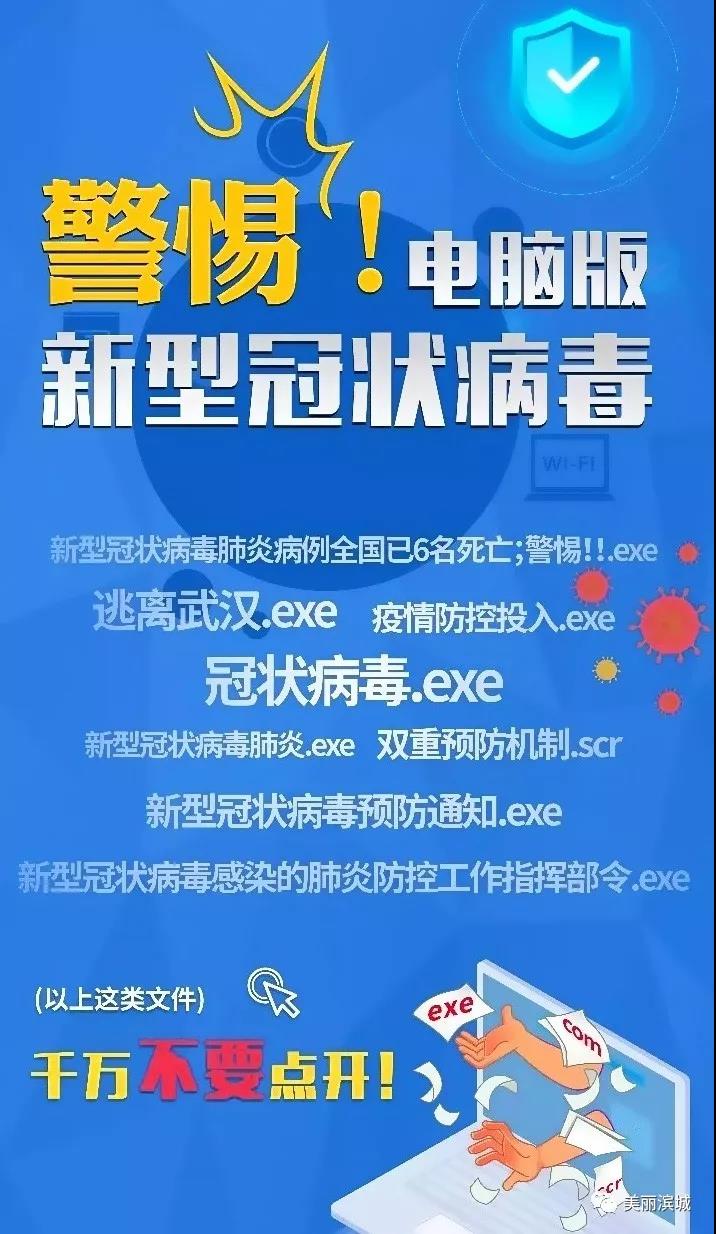

疑似該病毒的部分列表,,收到后切勿點擊: